Гайд по настройке роутера MikroTik в магазине

Этот гайд описывает последовательность действий для стандартной настройки роутера MikroTik в торговой точке, включая создание изолированных сетей, подключение к удаленным офисам и базовую настройку безопасности.

Шаг 1: Подготовка и доступ

Самый важный шаг — координация. Перед выездом на объект обязательно договоритесь о времени вашего визита с ответственными сотрудниками магазина. Уточните, кто предоставит вам доступ к сетевому шкафу или щитку, так как они почти всегда находятся в закрытых служебных помещениях.

Прибыв на место, изучите текущую сетевую конфигурацию:

- Определите, какие устройства куда подключены.

- Просмотрите настройки старого роутера, если он есть. Особое внимание уделите IP-адресам камер и видеорегистратора (NVR). Эта информация понадобится для воссоздания нужных правил на MikroTik.

Шаг 2: Подготовка сети видеонаблюдения

Этот шаг критически важен и часто недооценивается. Перед началом настройки роутера MikroTik необходимо подготовить систему видеонаблюдения к переносу в новую подсеть. Пропуск этого этапа может привести к потере доступа к камерам и необходимости физического поиска каждого устройства.

1. Работа с видеорегистратором (NVR)

Первым делом подключитесь к видеорегистратору (NVR) через его веб-интерфейс или локальный монитор:

-

Инвентаризация камер: Зайдите в раздел управления камерами и запишите:

- Общее количество подключенных камер

- Текущие IP-адреса каждой камеры

- Типы камер (обычные IP-камеры, ONVIF-камеры)

- Логины и пароли для доступа к камерам (если они отличаются от стандартных)

-

Переконфигурация адресов: Заранее перенастройте все камеры на адреса из новой подсети, которая будет назначена сети CAM на MikroTik. Это можно сделать через SADP для камер от Hikvision, т.к он поддерживает массовое изменение настроек камер.

2. Работа с ONVIF-камерами

ONVIF-камеры требуют отдельного подхода. Эти камеры часто имеют упрощенный веб-интерфейс или вовсе его не имеют, что делает их поиск и настройку после смены сети крайне сложной задачей.

Для работы с ONVIF-камерами:

- Идентификация: Определите, какие из камер используют протокол ONVIF (обычно это видно в настройках NVR или по модели камеры).

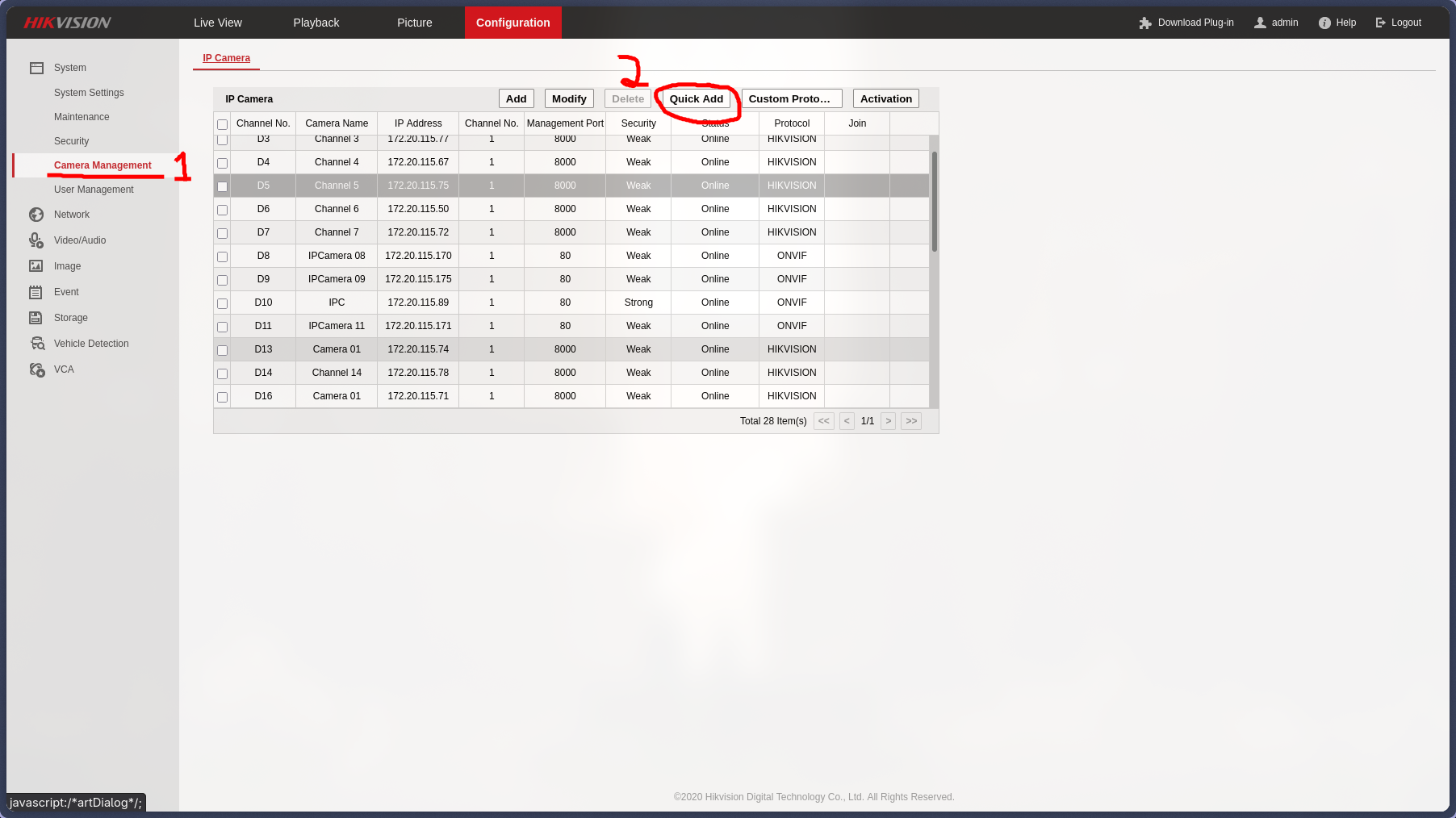

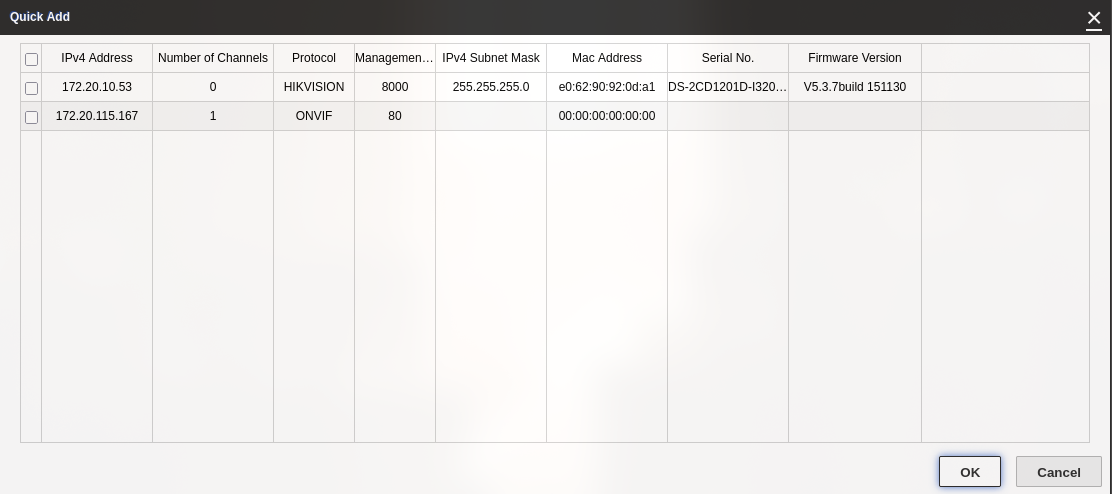

Иногда может быть так что ONVIF камеры могли быть не добавлены в список NVR нажмите на Quick Add(Быстрое добавление) в разделе Camera Manager(Менеджер камер) чтобы убедится нет ли ещё камер в подсети.

-

Предварительная настройка: Обязательно перенастройте IP-адреса ONVIF-камер до переключения сети. Это можно сделать:

- Через интерфейс NVR (если поддерживается)

- Через специализированное ПО производителя камеры

- С помощью универсальных утилит для поиска ONVIF-устройств (например, ONVIF Device Manager)

-

Документирование: Запишите MAC-адреса всех ONVIF-камер — это единственный надежный способ идентифицировать их позже, если что-то пойдет не так.

3. Проверка перед переходом

После завершения переконфигурации:

- Убедитесь, что все камеры видны в NVR и корректно работают

- Проверьте, что записи ведутся

- Сделайте резервную копию настроек NVR (если возможно)

- Убедитесь, что у вас есть физический доступ к камерам на случай необходимости ручной настройки

Если у вас нет возможности заранее перенастроить камеры через NVR, подготовьте список устройств с их текущими адресами и планируемыми новыми адресами. После настройки роутера можно будет временно настроить дополнительную подсеть для миграции камер по одной.

4. Что может пойти не так

Иногда может происходить так что камеры могут не взять новый IP адрес. Поэтому стоит перепроверить перебилась-ли камера. Бывают и случаи что камера перебилась но при этом она просто перестаёт работать на L3 уровне. Благо такие случаи наблюдались в камерах Hikvision доступ к которым можно получить на уровне L2 за счёт вышеупомянутого SADP. В таких случаях помогает перебивка на другой адрес.

Шаг 3: Первичное подключение и настройка интерфейсов

Рекомендуется проводить настройку через утилиту WinBox, так как это более наглядно и интуитивно, чем командная строка.

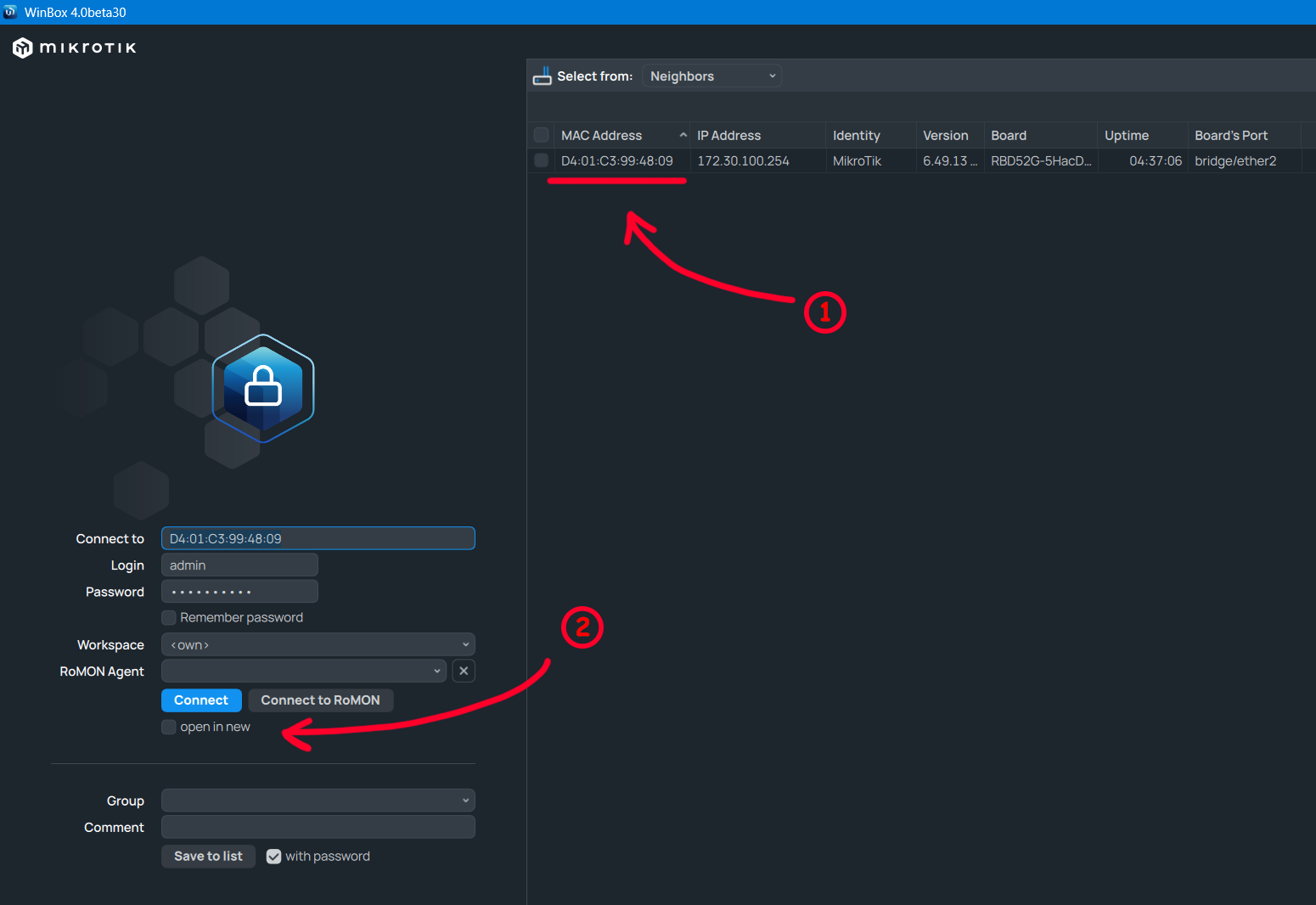

1. Подключение по MAC-адресу

Это критически важно. Подключите патч-корд от вашего ноутбука к любому порту роутера (кроме первого, который обычно используется для WAN), запустите WinBox, перейдите на вкладку Neighbors, найдите ваш роутер в списке и подключитесь, кликнув по его MAC-адресу. Это гарантирует, что вас не "выкинет" из роутера при смене IP-адресов.

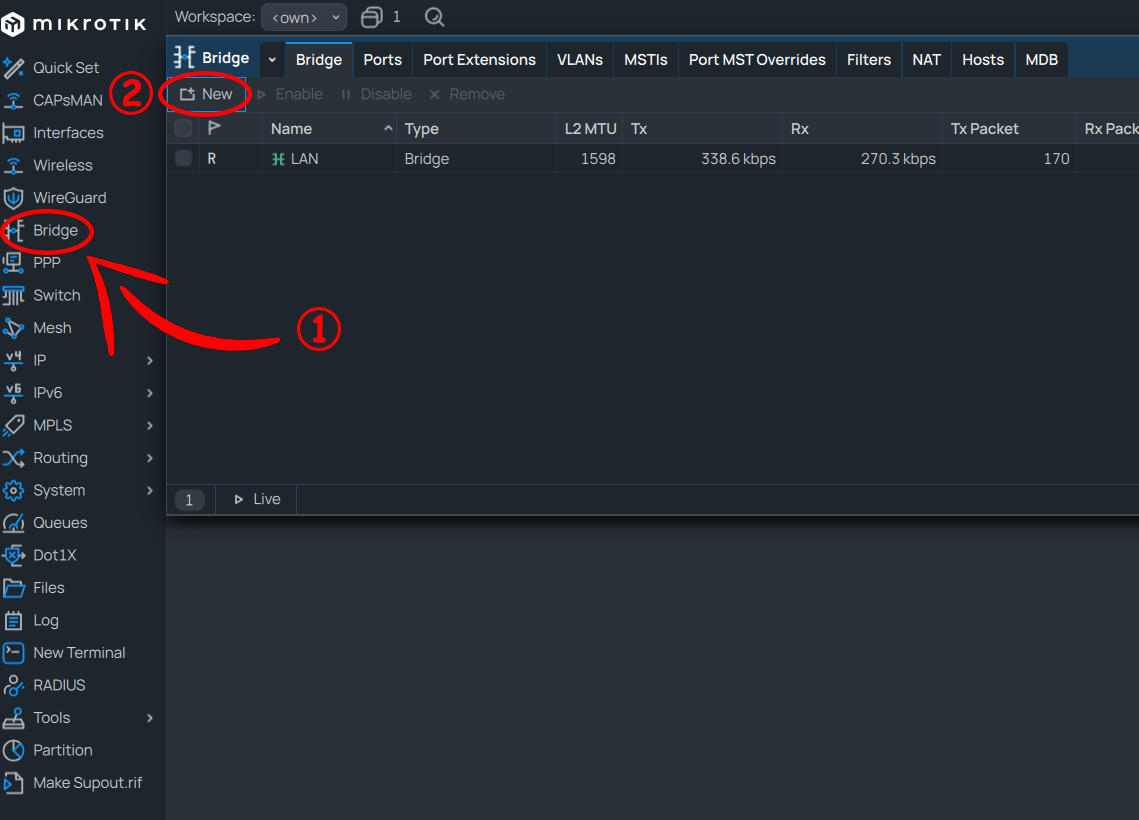

2. Объединение портов в Bridge

Заранее продумайте, какие порты будут использоваться для локальной сети (LAN), а какие — для сети видеонаблюдения (CAM). Часто для одной подсети требуется несколько портов. Для этого их нужно объединить в логический коммутатор (Bridge).

Ни в коем случае не добавляйте интерфейсы, предназначенные для LAN и CAM, в один и тот же Bridge. Эти сети должны быть изолированы.

Настройка через WinBox:

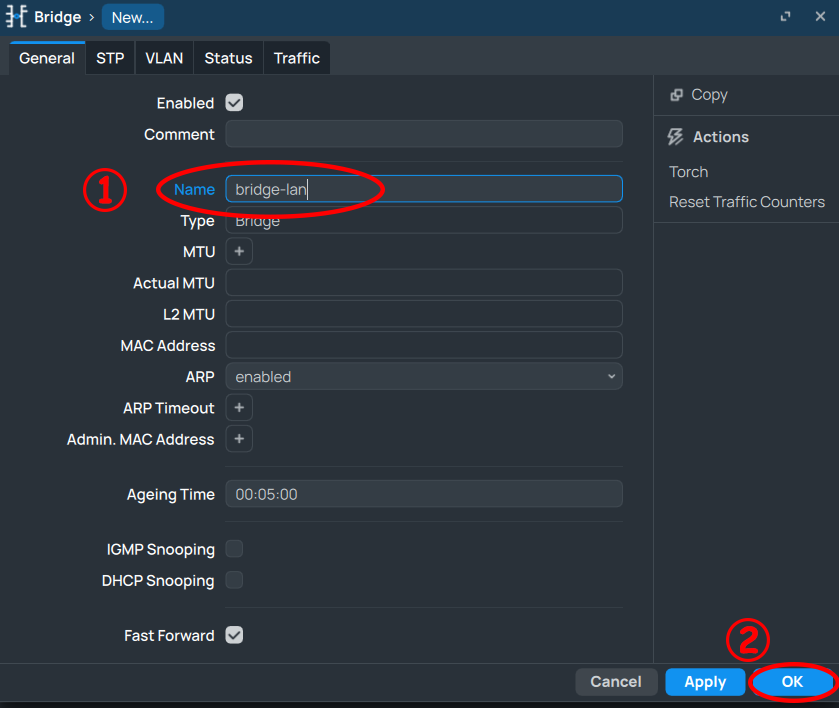

- Перейдите в меню

Bridge. - Нажмите

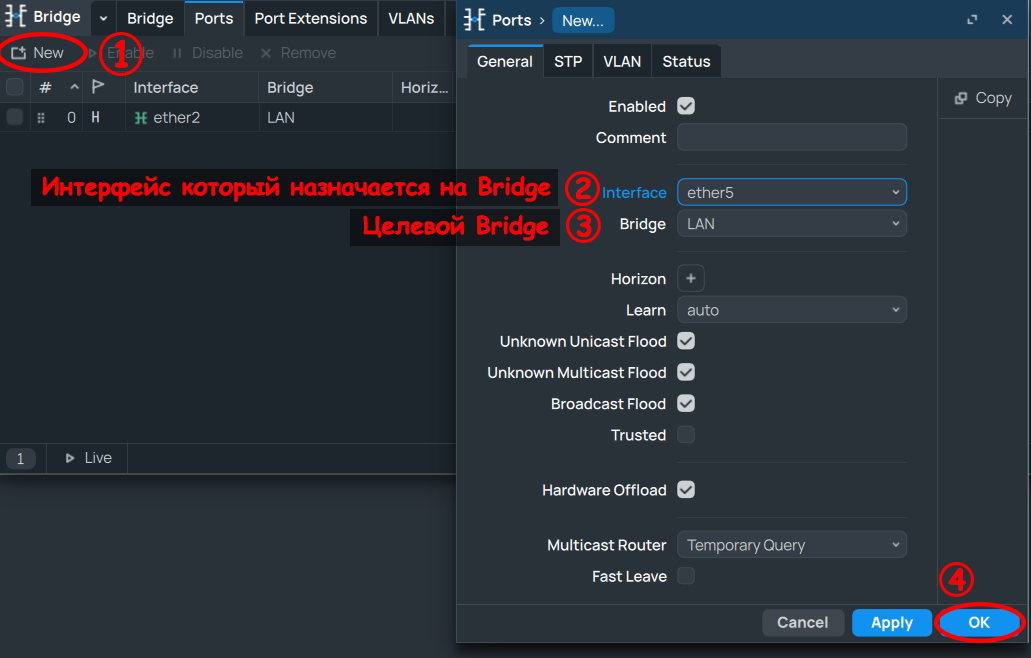

+, чтобы создать новый bridge. Назовите его, например,bridge-lan. При необходимости создайте второй,bridge-cam. - Перейдите на вкладку

Ports. - Нажмите

+и последовательно добавьте нужные физические интерфейсы (например,ether3,ether4,ether5) в созданныйbridge-lan.

Настройка через CLI:

# Создаем bridge для локальной сети (LAN)

/interface bridge add name=bridge-lan

# Добавляем порты ether3 и ether4 в bridge-lan

/interface bridge port add bridge=bridge-lan interface=ether3

/interface bridge port add bridge=bridge-lan interface=ether4

# Создаем bridge для сети камер (CAM), если нужно объединить несколько портов

/interface bridge add name=bridge-cam

# Добавляем порты ether5 и ether6 в bridge-cam

/interface bridge port add bridge=bridge-cam interface=ether5

/interface bridge port add bridge=bridge-cam interface=ether6

Шаг 4: Настройка L2TP-туннелей

Предполагается, что на роутерах в центральном Офисе и в Облаке уже созданы L2TP-серверы и профили для этого магазина. Если нет — создайте их перед тем, как продолжить.

1. Создание L2TP-клиентов

Вам нужно создать два подключения: одно к офису, другое к облаку.

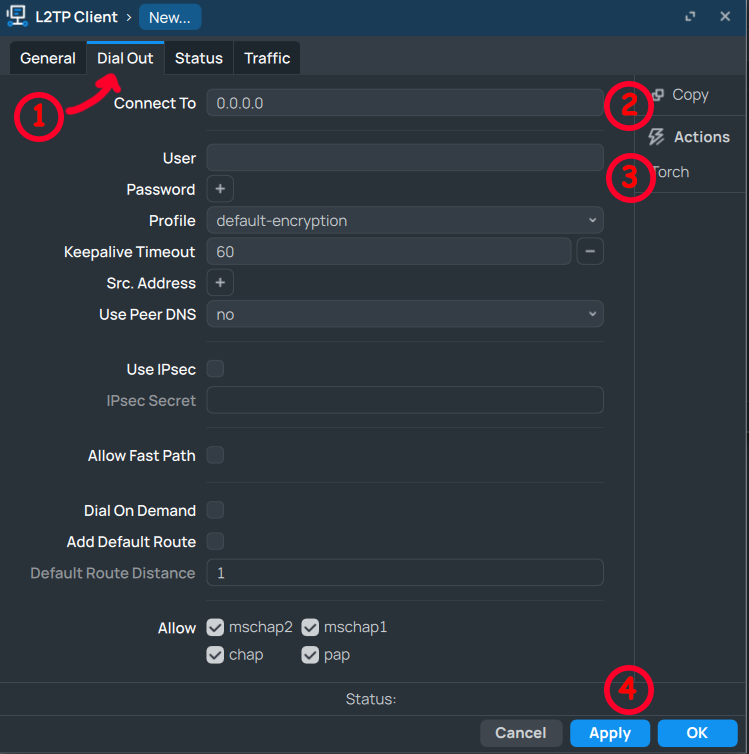

Настройка через WinBox:

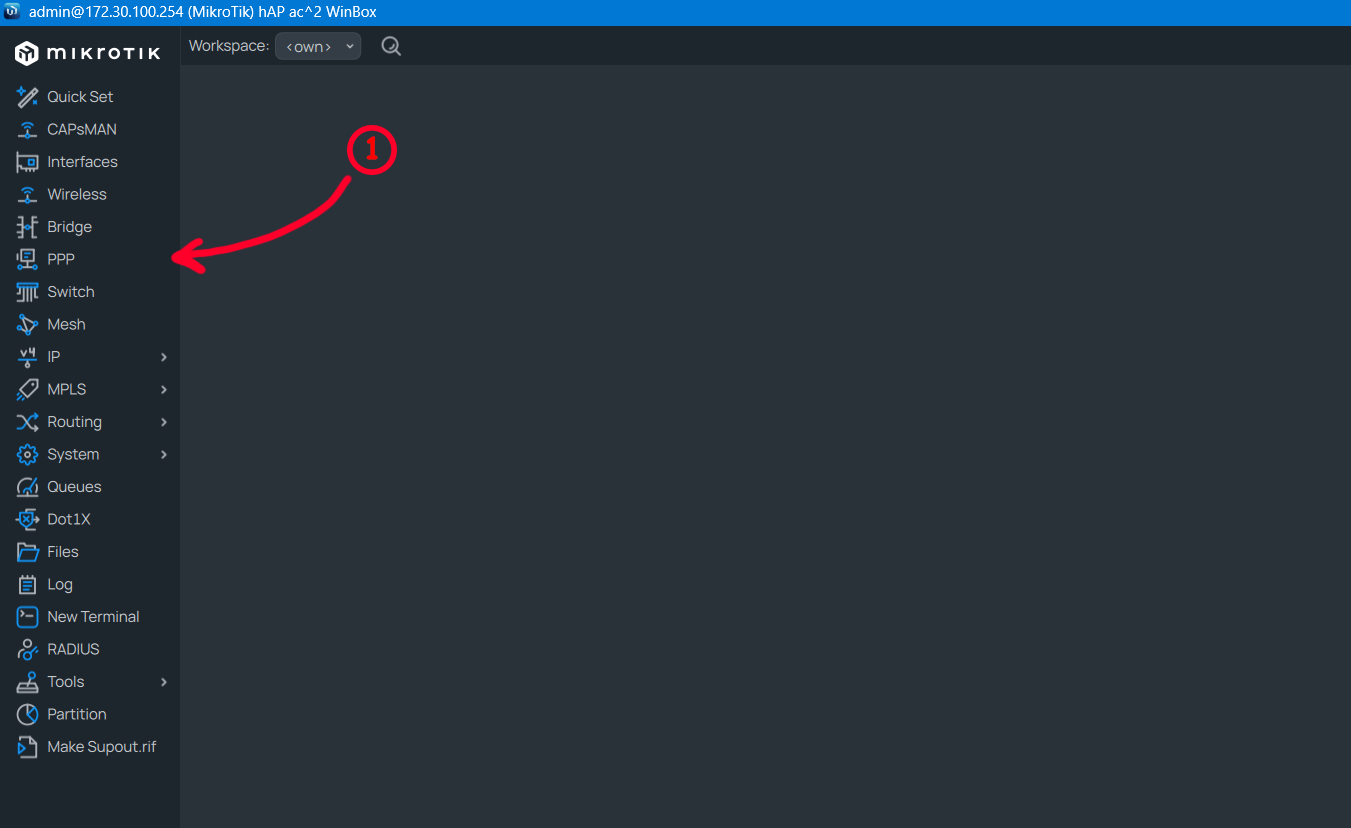

- Перейдите в раздел

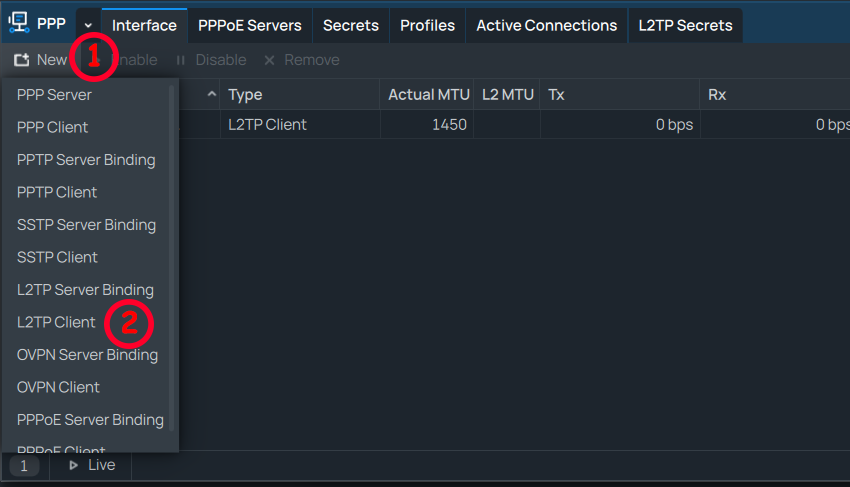

PPP. - На вкладке

Interfaceнажмите+и выберитеL2TP Client. - Во вкладке

Generalзадайте имя соединению, напримерL2TP-Office. - Перейдите во вкладку

Dial Out.- Connect To: Укажите внешний IP-адрес офисного роутера.

- User / Password: Введите логин и пароль от заранее созданного профиля.

- Нажмите

ApplyиOK. - Повторите процедуру для создания второго туннеля

L2TP-Cloud.

Настройка через CLI:

# Туннель до Офиса

/interface l2tp-client add name="L2TP-Office" connect-to=[ВНЕШНИЙ_IP_ОФИСА] user="user_office" password="password_office" disabled=no

# Туннель до Облака

/interface l2tp-client add name="L2TP-Cloud" connect-to=[ВНЕШНИЙ_IP_ОБЛАКА] user="user_cloud" password="password_cloud" disabled=no

2. Настройка маршрутов

Сами по себе туннели не предоставляют доступ к удаленным сетям. Необходимо указать роутеру, какие сети доступны через какой туннель.

Маршруты нужно прописывать с обеих сторон! На удаленных роутерах (в офисе и облаке) также должны быть добавлены маршруты до сетей LAN и CAM этого магазина.

Настройка через WinBox:

- Перейдите в

IP->Routes. - Нажмите

+.- Dst. Address: Укажите адрес удаленной сети (например,

172.20.100.0/22для офиса). - Gateway: Выберите из выпадающего списка соответствующий L2TP-интерфейс (например,

L2TP-Office).

- Dst. Address: Укажите адрес удаленной сети (например,

- Повторите для всех необходимых сетей.

Настройка через CLI:

# Маршрут до сетей офиса через L2TP-Office

/ip route add dst-address=172.20.100.0/22 gateway=L2TP-Office

/ip route add dst-address=172.20.104.0/24 gateway=L2TP-Office

# Маршрут до сетей облака через L2TP-Cloud

/ip route add dst-address=10.250.1.0/24 gateway=L2TP-Cloud

3. Что может пойти не так

Бывают случаи когда L2TP туннель попросту не поднимается. Данная проблема по большей части связана со стороны провайдера и в таких случаях стоит поднимать Wireguard-Site-to-Site.(см.раздел Настройка Wireguard-Site-to-Site)

Шаг 5: Назначение IP-адресов

Назначьте IP-адреса на интерфейсы в строгом соответствии с вашим IP-планом. Чаще всего мы используем 24 маску но бывают случаи когда нужно ставить 2 роутера в магазин и склад на одном адресе, только в этом случае мы ставим 25 маску.

Настройка через WinBox:

- Перейдите в

IP->Addresses. - Нажмите

+.- Address: Введите IP-адрес с маской (например,

172.20.50.1/24для LAN). - Network: Адрес сети подставится автоматически.

- Interface: Выберите интерфейс, которому назначается адрес (

bridge-lanилиether2для LAN,bridge-camилиether3для CAM).

- Address: Введите IP-адрес с маской (например,

- Повторите для всех сетей.

Настройка через CLI:

# Адрес для локальной сети (LAN) на bridge-lan

/ip address add address= <IP_LAN_сети> interface= <интерфейс_назначенный_под_LAN> network=172.20.50.0

# Адрес для сети камер (CAM) на ether3

/ip address add address= <IP_CAM_сети> interface= <интерфейс_назначенный_под_CAM> network=172.20.51.0

Шаг 6: Настройка Firewall

Это ключевой этап для обеспечения безопасности. Сначала создадим списки адресов (Address Lists), чтобы правила были более гибкими, а затем настроим сами правила фильтрации.

1. Создание Address Lists

/ip firewall address-list

add list=OfficeLAN address=172.20.104.0/24

add list=OfficeLAN address=172.20.100.0/22

add list=L2TP address=10.250.1.0/24 comment="Cloud"

add list=L2TP address=10.251.1.0/24

add list=LAN address= <IP_LAN_сети> comment="IP LAN сети этого магазина"

add list=CAM address= <IP_CAM_сети> comment="IP CAM сети этого магазина"

2. Настройка правил Filter Rules

/ip firewall filter

# Разрешаем установленные и связанные соединения

add action=accept chain=input comment="Allow Established/Related" connection-state=established,related

add action=accept chain=forward comment="Allow Established/Related" connection-state=established,related

# Разрешаем L2TP/IPsec снаружи (для построения туннелей)

add action=accept chain=input comment="Allow L2TP/IPsec from WAN" dst-port=1701,500,4500 protocol=udp

# Разрешаем управление роутером из доверенных сетей (Офис)

add action=accept chain=input comment="Allow Mgmt from Trusted LAN/Tunnels" dst-port=8291,22 protocol=tcp src-address-list=OfficeLAN

# Разрешаем пинг (ICMP) на роутер

add action=accept chain=input comment="Allow ICMP (ping)" protocol=icmp

# Правила для трафика МЕЖДУ сетями (forward)

add action=accept chain=forward comment="From CAM to Office" dst-address-list=OfficeLAN src-address-list=CAM

add action=accept chain=forward comment="From LAN to Office" dst-address-list=OfficeLAN src-address-list=LAN

add action=accept chain=forward comment="From LAN to Cloud" dst-address-list=L2TP src-address-list=LAN

add action=accept chain=forward comment="Allow Office to LAN" dst-address-list=LAN src-address-list=OfficeLAN

add action=accept chain=forward comment="Allow Cloud to LAN" dst-address-list=LAN src-address-list=L2TP

# Разрешаем выход в интернет для локальной сети

add action=accept chain=forward comment="Allow LAN traffic to WAN" out-interface=ether1 src-address-list=LAN

# ЗАПРЕЩАЮЩИЕ ПРАВИЛА (всегда в конце)

add action=drop chain=forward comment="!!! Drop ALL other forwarding"

Шаг 7: Настройка DHCP-серверов

Вместо одного стандартного DHCP-сервера нужно создать два отдельных: для LAN и для CAM.

- Удалите стандартную конфигурацию, если она есть.

- Создайте серверы с помощью мастера

DHCP Setupв менюIP->DHCP Serverили через CLI.

Настройка через CLI:

# --- Настройка для LAN ---

# Создаем пул адресов

/ip pool add name=dhcp_pool_lan ranges= <IP_Диапозон_LAN_сети>

# Создаем сам сервер

/ip dhcp-server add name=dhcp_lan interface=bridge-lan address-pool=dhcp_pool_lan disabled=no

# Задаем сетевые параметры (шлюз, DNS)

/ip dhcp-server network add address= <IP_LAN_сети> gateway= <IP_вашего_mikrotik_в_этой_сети> dns-server=8.8.8.8,1.1.1.1

# --- Настройка для CAM ---

# Создаем пул адресов

/ip pool add name=dhcp_pool_cam ranges= <IP_Диапозон_LAN_сети>

# Создаем сам сервер

/ip dhcp-server add name=dhcp_cam interface=ether3 address-pool=dhcp_pool_cam disabled=no

# Задаем сетевые параметры (шлюз, DNS)

/ip dhcp-server network add address= <IP_CAM_сети> gateway= <IP_вашего_mikrotik_в_этой_сети>

Ситуативный шаг: Настройка Wireguard-Site-to-Site

Как и говорилось выше если L2TP-интерфейс по тем или иным причинам не поднялся стоит обратится к альтернативе в виде WG-S2S(Wireguard-Site-to-Site)

Настройка через CLI:

Для Офиса:

add allowed-address= <IP_магазина_в_подсети_wireguard> ,172.20.104.0/24, <IP_Диапозон_LAN_сети> ,172.20.107.0/24, <IP_Диапозон_CAM_сети> client-address=172.20.108.14/32 client-dns=172.20.108.254 client-endpoint="" comment=WG-S2S disabled=no endpoint-address="" endpoint-port=0 interface=WG-SITE-TO-SITE name="Название магазина" persistent-keepalive=5s preshared-key="" private-key="" public-key="Публичный ключ со стороны магазина"

Для магазина:

/interface wireguard

add listen-port=13231 mtu=1420 name=wireguard1

/interface wireguard peers

add allowed-address=<IP_магазина_в_подсети_wireguard>,172.20.104.0/24,<IP_Диапозон_LAN_сети>,172.20.107.0/24, <IP_Диапозон_CAM_сети> client-address=<IP_магазина_в_подсети_wireguard> client-dns=172.20.108.254 endpoint-address=194.93.24.74 endpoint-port=13232 interface=wireguard1 persistent-keepalive=5s public-key="fYoHUw8iqQccm+wOEkehj2tN+jAB/AkqgKvZ4LFnGjY="

На этом базовая настройка завершена. Проверьте доступность ресурсов в офисе и облаке, а также работу интернета для локальной сети.